Ich habe schon an mehreren Stellen das Plugin Login LockDown empfohlen. Zum Beispiel hier, hier und hier. Vor einigen Wochen hat ein Leser des Newsletters angemerkt, dass Login LockDown schon seit längerer Zeit nicht mehr aktualisiert wurde und zwar seit dem 17- September 2009 nicht mehr.

An sich funktioniert das Plugin weiterhin, aber es kann nicht schaden sich nach einer aktuellen Alternative umzuschauen. Nach kurzer Recherche bin ich auf Limit Login Attempts aufmerksam geworden:

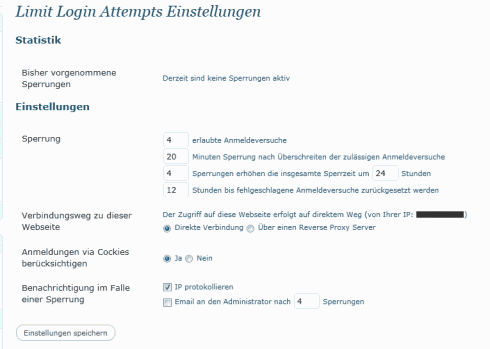

Die Einstellungen sind selbst erklärend, daher gehe ich nicht näher darauf ein. Wenn das Plugin aktiv ist, dann wird automatisch bei einem fehlerhaften Loginversuch verschleiert was nun falsch war:

FEHLER: Ungültiger Benutzername oder Passwort.

Es ist noch x Anmeldeversuch möglich.

Diese einfache Maßnahme erschwert die Arbeit eines potentiellen Angreifers zusätzlich. Nach dem man die Loginversuche aufgebraucht hat kann man sich mit der gleichen IP nicht mehr einloggen. Man müsste dann entweder die Zeitsperre abwarten oder sich eine neue IP “holen”.

Quelle: WordPress-Newsletter Nr. 9.

Wir arbeiten seit 20 Jahren mit WordPress und bieten diverse Dienstleistungen rund um das System an. Kontaktiere uns für weitere Informationen oder für ein Angebot.

Ich setze seit einiger Zeit http://wordpress.org/extend/plugins/user-locker/ auf einigen Installationen ein. Sehr einfach gestrickt, funktioniert aber problemlos.

[…] gibt aktuell einen netten Artikel bei Perun aka Vladimir Simovic. Hier geht es um den Thema das WordPress Login abzusichern, weil das vielfach eingesetzte Pluginn […]

Danke für die Alternative. Schöner wär es aber, wenn der Fehler nicht dargestellt wird. Also wieviele Versuche es noch gibt.

Klingt an sich echt gut. Würde gerne wissen ob das unter 3.2 gut läuft. Hat da jemand Informationen?

Grüße

[…] und ich habe eigentlich keinen weiteren Gedanken darauf verschwendet. Durch einen Artikel bei Perun bin ich wieder auf das Problem aufmerksam geworden. Die Lösung ist eigentlich recht simpel. Da ein […]

Ich nutze das Plugin schon relativ lange. Durch dieses Plugin wurde mir anhand der Benachrichtigungen gezeigt wie oft in Wirklichkeit versucht wird in das Backend “einzubrechen”. Bis zu 8 Mal im Monat ist nicht selten, vorher hatte ich davon nie erfahren.

Unter WP 3.2 läuft es perfekt, habe es wie schon erwähnt sehr lange im Einsatz.

Es wird durch die Bestätigung auch gezeigt, wie oft als Benutzername “admin” verwendet wird. In nahezu 100% der Fälle ist das so. Ein Grund mehr den Benutzernamen unbedingt zu ändern.

[…] Absichern mit Limit Login Attempts. […]

Danke für den Tipp!

Berührt das Plugin durch die IP-Behandlung etc. irgendwelche deutschen Datenschutzregelungen, oder ist es problemlos auch für dem deutschen Recht unterliegende Seiten einsetzbar?

Man sollte wp-login.php zusätzlich durch den Apache sichern (htpasswd).

Dann hat man zwei logins.

[…] Den Artikel zu diesem WordPress Plugin für die Login Sicherheit, finden Sie auf dem Blog von Perun! […]

[…] ein Plugin, welches die Anzahl der Loginversuche begrenzt: Limit Login Attempts. Damit schützt du dich vor […]

Vielen Dank für den Tipp zu Limit Login Attempts. 😉

[…] Links http://www.perun.net/2011/06/15/wordpress-absichern-mit-limit-login-attempts/ […]

[…] Perun stellt ein interessantes Plugin vor, mit dem sich die Sicherheit einer WordPress-Installation erhöhren lässt. » Artikel lesen […]

[…] einiger Zeit habe ich bei Perun den Artikel WordPress absichern mit Limit Login Attempts gesehen und in meinen Blogs das Plugin ausprobiert. Mal sehen, wer sich so alles in meinen Admin […]

Das Problem bei diesem Plugin – zumindest bei mir – ist, das es wohl anscheinend die Loginversuche automatisch herunterzählt, wenn man das Browserfenster mit dem Admin-Bereich nicht ordnungsgemäß schließt.

Sprich, wenn man sich nicht aus dem Backend abmeldet

[…] der Beiträge von Perun und Tanja zum Thema WordPress-Blog hacken und was man dagegen machen kann, bin ich auf das […]

[…] besser gewappnet zu sein. Das erste der Plugins ist Limit Login Attemps, über das Bone, Tanja und Perun bereits geschrieben haben. Es sichert den Loginbereich gegen unauthorisierte Loginversuche ab. […]

[…] meiner Recherche im Internet stieß ich bei Perun auf einen interessanten Beitrag. Perun beschreibt in seinem Artikel eine Möglichkeit, wie man den WordPress Login-Bereich mithilfe […]

[…] sich irgendwelche Pappnasen versucht haben in meinen Blog einzuloggen. Gefunden habe ich es bei perun.net, der das auch viel besser erklärt als ich*gg* Da dieses Plugin u.a. speichert, welche IP sich wie […]

[…] Die Nachrichten werden von dem WordPress-Plugin Limit Login Attempts verschickt. Diese Erweiterung habe ich bereits hier […]

vielen Dank für den Hinweis im Newsletter. Super Sache und easy zu konfigurieren.

[…] den Beitrag “Brute-Force-Attacken auf WP-Installationen” mit dem Rat, das Plugin “Limit Login Attempts” zu installieren und für den Admin möglichst einen anderen Namen als “admin” zu […]

Bekomme die gezeigte grafische Oberfläche für die Benutzereinstellungen nicht zu sehen, sondern nur den nackten Code über “Editieren”. Kein “Einstellungen”-Link vorhanden. WP 3.4. Was könnte die Ursache sein?

[…] Dank an Vladimir, der das Plugin schon vor über einem Jahr beschrieb, was ich aber erst jetzt brauchen konnte, weil der .htaccess-Schutz eben genau jetzt gestört […]